En janvier 2026, une faille de sécurité majeure a été révélée dans MakuluLinux, une distribution Linux développée depuis 2009. Contrairement aux compromissions habituelles provenant de tiers, cette porte dérobée est intégrée directement dans l'installateur du système d'exploitation. Cette découverte soulève des questions cruciales sur la confiance accordée aux distributions moins connues et sur les pratiques de sécurité dans l'écosystème open source.

Cette affaire illustre comment la sécurité informatique reste un défi majeur même dans des environnements réputés sûrs. Analysons en détail cette menace critique et les mesures à prendre pour protéger vos systèmes.

Anatomie d'une Backdoor Système : Comment MakuluLinux Compromet Ses Utilisateurs

Le mécanisme de compromission de MakuluLinux repose sur une chaîne d'opérations soigneusement orchestrée. Lors de l'installation du système, le fichier install-script.bin copie automatiquement le binaire check.bin (9,5 Mo) dans le répertoire /usr/bin/, un emplacement privilégié pour les exécutables système.

Cette opération n'est pas accidentelle : l'installateur crée ensuite une entrée de démarrage automatique déguisée sous l'appellation trompeuse "System Health Check" (Vérification de Santé Système). Cette entrée s'active avec un délai de 30 secondes après chaque démarrage, établissant une connexion TCP persistante vers l'adresse IP 217.77.8.210 sur le port 2006.

Infrastructure de Commande et Contrôle

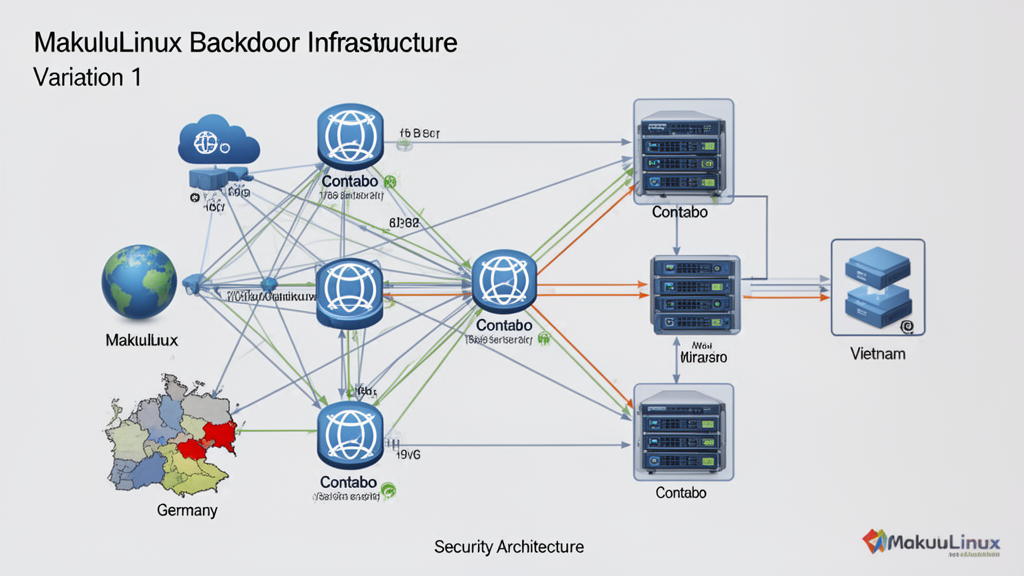

L'analyse du serveur de commande et contrôle révèle une architecture préoccupante :

| Actif | Adresse IP | Hébergement | Localisation |

|---|---|---|---|

| Serveur C2 | 217.77.8.210:2006 | Contabo GmbH | Allemagne |

| makulu.online | 217.77.8.210 | Contabo GmbH | Da Nang, Vietnam |

| makululinux.eu | 207.180.233.66 | Contabo GmbH | Non divulgué |

| makululinux.com | 64.20.42.243 | Trouble-free.net | Eastern Cape, Afrique du Sud |

L'adresse IP du serveur C2 et du domaine makulu.online sont identiques, établissant un lien direct entre la porte dérobée et l'infrastructure du développeur. Cette coïncidence n'est pas fortuite : elle démontre que la compromission n'est pas le fait d'un acteur externe, mais bien une fonctionnalité intentionnellement intégrée.

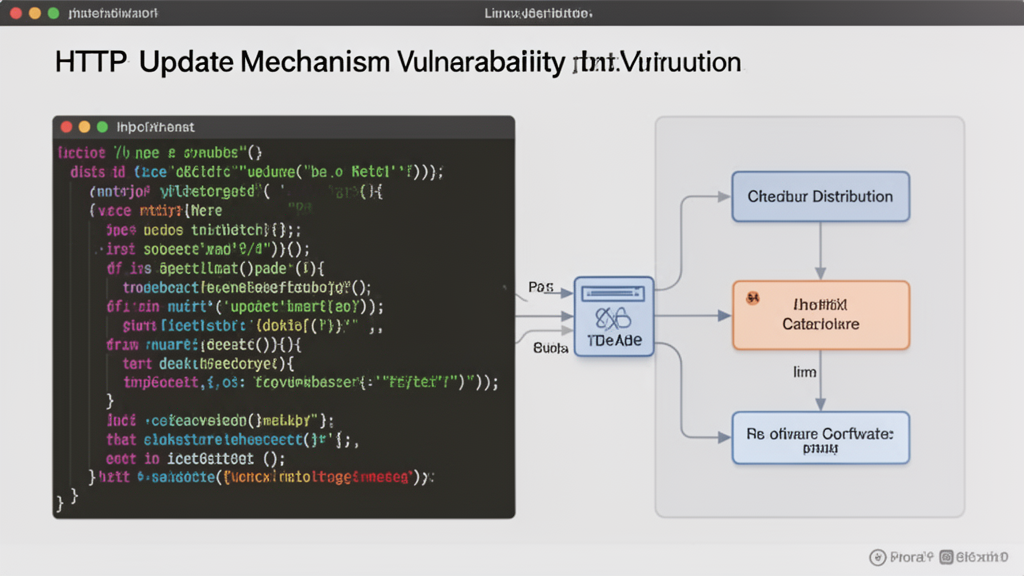

Pratiques de Mise à Jour Dangereuses : Une Vulnérabilité Permanente

Au-delà de la porte dérobée initiale, MakuluLinux implémente un mécanisme de mise à jour particulièrement préoccupant. Le script update-check s'exécute dans une boucle infinie toutes les cinq minutes, téléchargeant des scripts de remplacement via HTTP non chiffré depuis makululinux.eu.

Cette approche présente plusieurs failles critiques :

- Absence totale de vérification cryptographique des scripts téléchargés

- Utilisation de HTTP au lieu de HTTPS, permettant des attaques man-in-the-middle

- Attribution de permissions 777 (lecture, écriture, exécution pour tous) aux binaires téléchargés

- Remplacement automatique des scripts système sans validation

Le script quick-patch télécharge notamment des binaires compilés depuis makulu.online avec des permissions totalement ouvertes. Ces pratiques rappellent les risques évoqués dans notre analyse sur la détection des contenus générés par IA, où la vérification de l'authenticité devient cruciale.

Cartographie des Ports et Services

L'analyse du serveur 217.77.8.210 révèle une architecture multi-services sophistiquée :

- Port 2006 : Double fonction - HTTPS pour l'API IA légitime et TCP brut pour la backdoor

- Port 4002 : Traitement d'images via HTTPS

- Port 6003 : API de chat IA utilisée par plusieurs composants

- Port 6004 : API HTTP pour requêtes audio

- Port 7005 : Vérification de licence en HTTP non sécurisé

Cette infrastructure dual-purpose masque le canal de contrôle clandestin derrière des services d'IA apparemment légitimes. Une stratégie similaire à celle observée dans certaines utilisations détournées de l'IA, où la technologie sert de façade à des activités problématiques.

MakuluLinux comme Vecteur de Distribution SaaS : Le Business Model Caché

L'analyse approfondie révèle que MakuluLinux fonctionne en réalité comme un véhicule de distribution pour une plateforme d'intelligence artificielle centralisée. Plus de 40 binaires Python compilés servent de proxies, acheminant les requêtes utilisateurs vers des fournisseurs en amont comme OpenAI et HuggingFace via les serveurs du développeur.

Cette architecture présente plusieurs implications :

- Monétisation cachée : Le système d'exploitation gratuit sert à capturer une base d'utilisateurs pour un service IA payant

- Interception systématique : Chaque requête IA transite par les serveurs du développeur, permettant la journalisation complète

- Géolocalisation forcée : Le binaire weather.bin collecte la position géographique via ipinfo.io et ipapi.co avant chaque appel API

- Sessions persistantes : Le composant image2image.bin maintient des sessions utilisateur côté serveur

Cette approche transforme chaque installation en point de collecte de données, similaire aux préoccupations soulevées dans notre article sur les outils de détection IA et leur capacité à analyser les contenus.

Attribution et Contexte Développeur

MakuluLinux est développé et maintenu par un individu unique : Jacque Montague Raymer, opérant depuis Da Nang au Vietnam (anciennement basé dans l'Eastern Cape en Afrique du Sud). Le projet existe depuis 2009, accumulant une base d'utilisateurs fidèles au fil des années.

Toute l'infrastructure serveur (C2, distribution des mises à jour, proxy API IA, vérification de licences) fonctionne sur des instances VPS Contabo GmbH enregistrées au nom du même développeur. Cette centralisation totale du contrôle pose des questions fondamentales sur la gouvernance des projets open source individuels.

Cette situation contraste fortement avec les pratiques des grandes organisations IA, où la transparence et les audits indépendants sont de mise. Elle illustre également les défis auxquels font face les projets éducatifs utilisant l'IA, qui doivent garantir la sécurité de leurs utilisateurs.

Procédure de Neutralisation Immédiate

Si vous utilisez actuellement MakuluLinux, voici les commandes à exécuter immédiatement pour neutraliser la menace :

# Arrêter le processus de la backdoor sudo kill $(pgrep -f check.bin) # Supprimer le binaire et sa copie de staging sudo rm -f /usr/bin/check.bin /usr/share/MakuluSetup/files/check.bin # Supprimer l'entrée de démarrage automatique rm -f ~/.config/autostart/System-Health-Check.desktop # Bloquer le serveur C2 via iptables sudo iptables -A OUTPUT -d 217.77.8.210 -j DROP # Bloquer les domaines dans /etc/hosts echo "0.0.0.0 makulu.online" | sudo tee -a /etc/hosts echo "0.0.0.0 makululinux.eu" | sudo tee -a /etc/hosts # Désactiver les scripts de mise à jour non sécurisés sudo chmod -x /usr/share/MakuluSetup/check-patchlist sudo chmod -x /usr/share/MakuluSetup/update-check sudo chmod -x /usr/share/MakuluSetup/quick-patch

Actions post-neutralisation obligatoires :

- Modifier TOUS vos mots de passe depuis un système sûr

- Régénérer vos clés SSH

- Migrer vers une distribution Linux de confiance (Ubuntu, Fedora, Debian)

- Analyser vos logs système pour détecter d'éventuelles activités suspectes

Implications pour l'Écosystème Linux et l'IA

Cette découverte soulève des questions fondamentales sur la confiance dans l'écosystème open source. Contrairement aux idées reçues, le code ouvert ne garantit pas automatiquement la sécurité si personne ne l'audite effectivement. Les distributions maintenues par un seul développeur présentent des risques inhérents de gouvernance et de transparence.

L'intégration d'IA dans les systèmes d'exploitation amplifie ces préoccupations. Comme le montrent les avancées récentes des modèles IA, ces technologies deviennent omniprésentes. Leur intégration dans des systèmes compromis crée des vecteurs d'attaque sophistiqués, où la collecte de données se dissimule derrière des fonctionnalités apparemment utiles.

Les entreprises adoptant l'IA doivent tirer les leçons de cet incident. Comme souligné dans notre analyse sur les modèles IA concurrents, la transparence et l'auditabilité restent des critères essentiels de sélection.

Recommandations pour les Utilisateurs Linux

- Privilégier les distributions majeures avec gouvernance communautaire (Debian, Fedora, Ubuntu, Arch Linux)

- Auditer les connexions réseau avec des outils comme netstat, ss ou Wireshark

- Implémenter un pare-feu restrictif bloquant les connexions sortantes non autorisées

- Vérifier les processus de démarrage régulièrement (~/.config/autostart/, /etc/systemd/)

- Utiliser des gestionnaires de paquets officiels avec vérification cryptographique

Conclusion : Vigilance et Transparence dans l'Ère de l'IA

L'affaire MakuluLinux démontre que même dans l'écosystème open source, la confiance doit être méritée et vérifiée. L'intégration d'intelligence artificielle dans les systèmes d'exploitation multiplie les surfaces d'attaque potentielles et les opportunités de collecte de données non consenties.

Cette découverte intervient dans un contexte où les géants technologiques intensifient leurs investissements IA, rendant crucial le maintien de standards de sécurité élevés. Les utilisateurs doivent adopter une approche critique face aux promesses technologiques, privilégiant les solutions auditables et transparentes.

Pour les professionnels et entreprises cherchant à intégrer l'IA de manière sécurisée dans leurs workflows, créez votre compte gratuit sur Roboto et bénéficiez d'une plateforme respectant les standards de sécurité et de confidentialité les plus stricts.